网络安全,这一话题或许让人觉得高深莫测,然而网络攻击其实与我们息息相关。本文将深入剖析8种常见的网络攻击方式,带你从其运作原理到防御策略全面了解,轻松应对!

01钓鱼攻击

钓鱼攻击,又称网络钓鱼,是一种利用电子邮件、社交媒体或其他网络渠道,诱骗用户提供个人信息(如用户名、密码等)的攻击方式。其特点在于通过精心设计的伪装,诱骗用户上钩,进而窃取其个人信息。此类攻击通常针对个人用户,因此保持警惕和提高安全意识尤为重要。

为了防范此类攻击,用户应当时刻保持警惕,避免点击陌生链接,提高网络安全意识,谨慎对待并避免点击来自陌生人的链接。

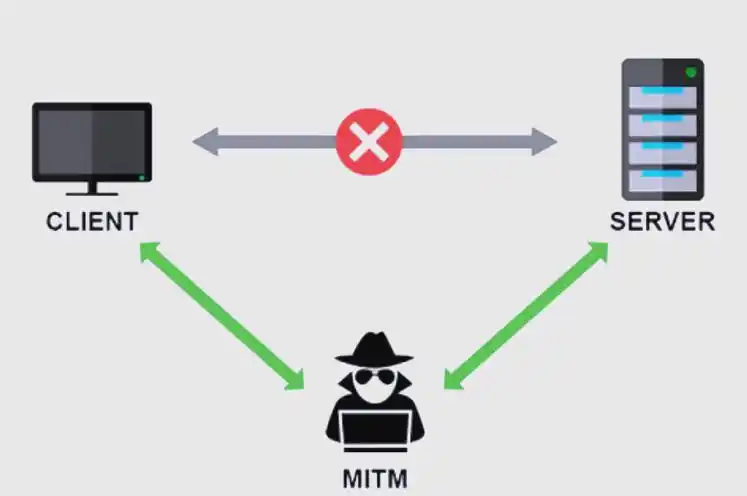

02中间人攻击(MITM)

中间人攻击(Man-in-the-Middle Attack,简称MITM)是一种网络攻击方式,攻击者在通信双方之间插入设备,窃取信息,如发生在公共Wi-Fi热点等。为了防范中间人攻击,用户应当注意保护自己的通信内容,避免在公共网络环境下输入敏感信息,并定期更新和强化设备的安全防护措施。

为了防御此类攻击,用户可以采取一系列措施,包括使用HTTPS和VPN等安全协议,以及避免连接不安全的Wi-Fi网络。这些方法旨在保护用户的通信内容,确保其不被窃取或篡改。

033DDOS攻击

3DDOS攻击,作为一种独特且复杂的网络攻击方式,近年来备受关注。其核心在于利用网络协议的漏洞,通过伪造大量无效数据包来干扰和阻断正常的网络通信。这种攻击方式不仅影响广泛,而且难以防范,对网络安全构成了严重威胁。

为了防御此类攻击,可以采取多种措施,如配置防火墙、使用CDN分散流量来对抗攻击。这些防御手段需要网络用户和系统管理员密切关注网络安全动态,及时更新和调整。

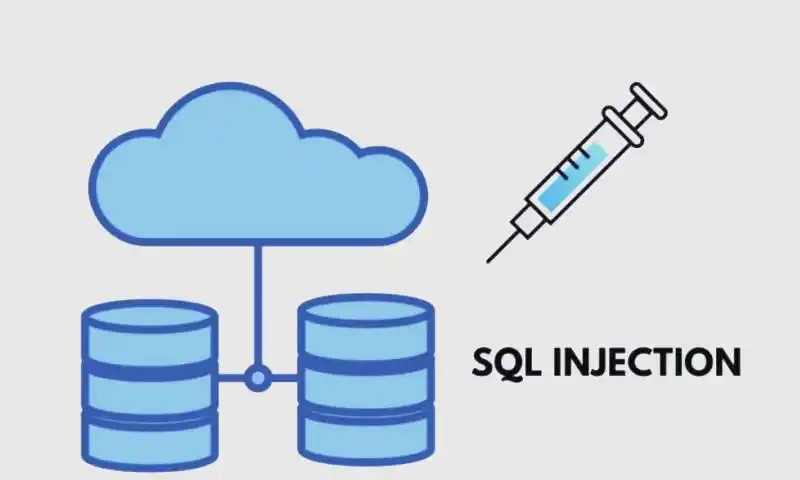

04SQL注入攻击

SQL注入攻击,也被称为SQL注入,是一种常见的网络攻击手段。通过在应用程序的输入字段中插入恶意SQL代码,攻击者用恶意SQL语句篡改查询,破坏数据库安全。为了防御SQL注入攻击,开发者应遵循最佳实践,如对用户输入进行严格验证和过滤,以及使用参数化查询等技术来确保数据的安全性。同时,定期更新软件和数据库系统也是预防此类攻击的重要措施。

通过参数化查询及过滤用户输入,可以有效防范SQL注入攻击。

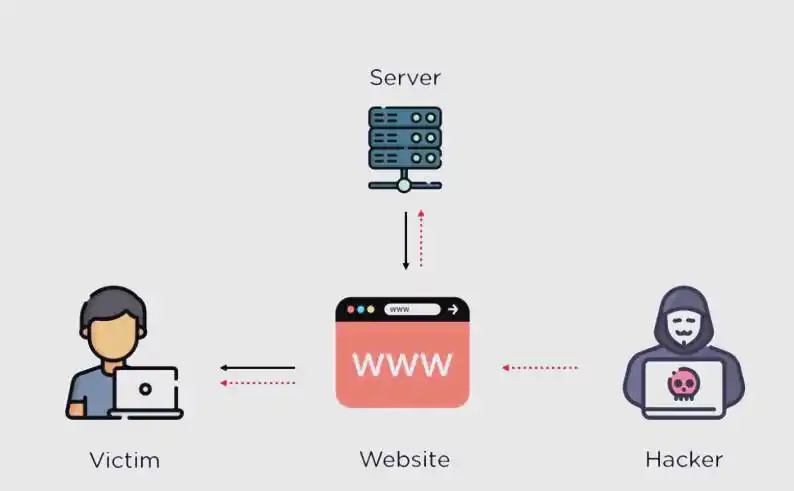

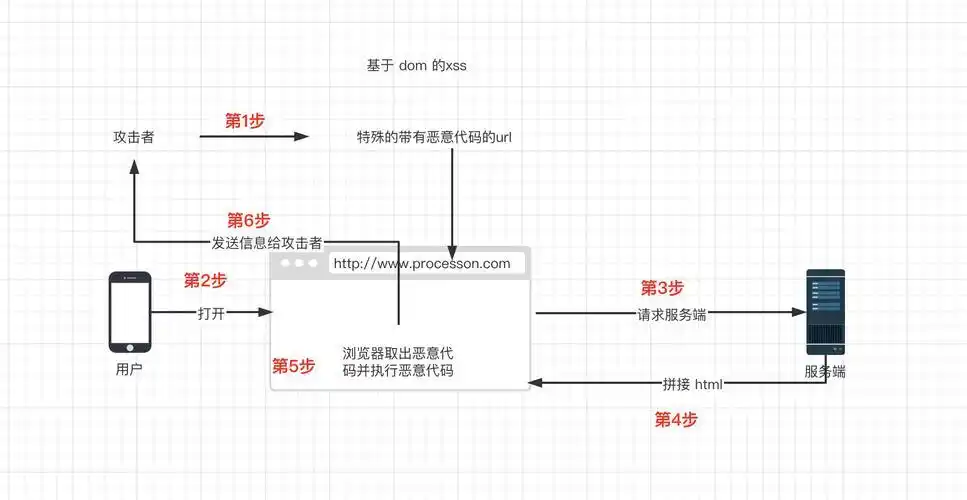

05XSS攻击

XSS攻击,即跨站脚本攻击,是一种常见的网络攻击手段。注入恶意脚本窃取用户信息或破坏网页功能。攻击者通过在目标网站的输入字段中注入恶意脚本,当其他用户查看受到污染的页面时,这些脚本就会被执行,从而对受害者的浏览器环境进行攻击。

为了防范这种攻击,我们可以采取一系列措施,如使用输入转义和CSP增强网站安全性。此外,部署web应用防火墙也是预防此类攻击的重要手段之一。通过这些防御措施,可以大大降低XSS攻击的风险,保护数据库和数据的安全。

06勒索软件

勒索软件,也被称为“勒索病毒”,是一种恶意软件,通过加密用户文件,需支付赎金解密来勒索赎金。为了防范勒索软件的攻击,用户需要保持警惕,并采取一系列安全措施,如定期备份,使用强密码和安全软件防范。

用户应当时刻保持警惕,并采取一系列切实可行的安全措施。这些措施包括定期备份关键数据、安装并更新防病毒软件,以及提高自身的网络安全意识,以防范潜在的安全风险。

07暴力破解攻击

暴力破解攻击的原理是尝试所有密码组合进行破解,这无疑增加了用户账户的安全性风险。为了防御这种攻击,用户可以采取多种措施,包括使用强密码和启用多因素认证(MFA,一种额外的安全验证方式),以及限制登录尝试次数,以增加攻击者的破解难度。

08零日攻击

零日攻击,其原理在于利用未公开软件漏洞进行攻击,这使得防御者往往措手不及。为了有效抵御此类攻击,及时更新软件系统、启用入侵检测系统(IDS)等措施显得尤为重要。

网络安全关乎每个人,深入了解攻击原理是防范的首要步骤。同时,保持系统的定期更新,提高对陌生信息的警惕性,也是不可或缺的防御措施。在技术层面,我们可以部署防火墙、Web应用防火墙(WAF)、入侵检测系统(IDS)等工具来增强安全防护。在管理层面,制定严密的安全策略并定期对员工进行安全培训也是必不可少的。而对于个人用户来说,提升自身的安全意识,谨慎对待陌生信息,则是保护自己免受零日攻击威胁的关键。